728x90

이번 문제는 검색기능에 XSS 취약점이 있으며 싱글쿼터(')와 백슬래쉬(\)가 이스케이프 처리되는 문제로 alert함수를 호출하면 된다.

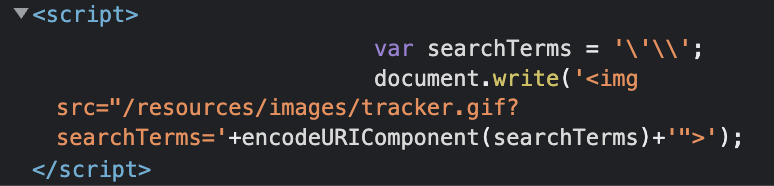

'\을 검색했을 때 script를 보면

각각 앞에 \가 붙으며 문자열로 처리되는 게 보인다.

이번 script를 보면 지난번에 풀었던 문제와 비슷한데

https://jh-hack.tistory.com/89

Portswigger - Reflected XSS into a JavaScript string with angle brackets HTML encoded solution.

이번 문제는 자바스크립트 내부에서 발생하는 취약점을 찾아 alert함수를 호출하면 된다. 검색기능에 취약점이 존재하므로 임의의 검색어(123)를 검색한 결과 searchTerms를 받아와 img태그 안에 넣어

jh-hack.tistory.com

지난 문제에서는 태그(<,>)가 필터링 되었고 이번에는 싱글쿼터('), 백슬래시(\)가 필터링되어 있다.

태그의 필터링이 풀렸으니 태그를 이용하면 쉽게 풀 수 있다.

간단하게 </script>를 검색창에 넣어보면

기존 존재했던 script 태그를 임의로 닫아 버릴수 있다.

여기서 다시 script 태그를 넣어 alert함수를 호출하면 어떻게 될까?

손쉽게 문제가 풀리는걸 확인할 수 있다.

728x90